某SCADA监控软件远程RCE漏洞

漏洞环境

靶机环境:windows10 1909

软件:AdvantechWebAccess V.8.0

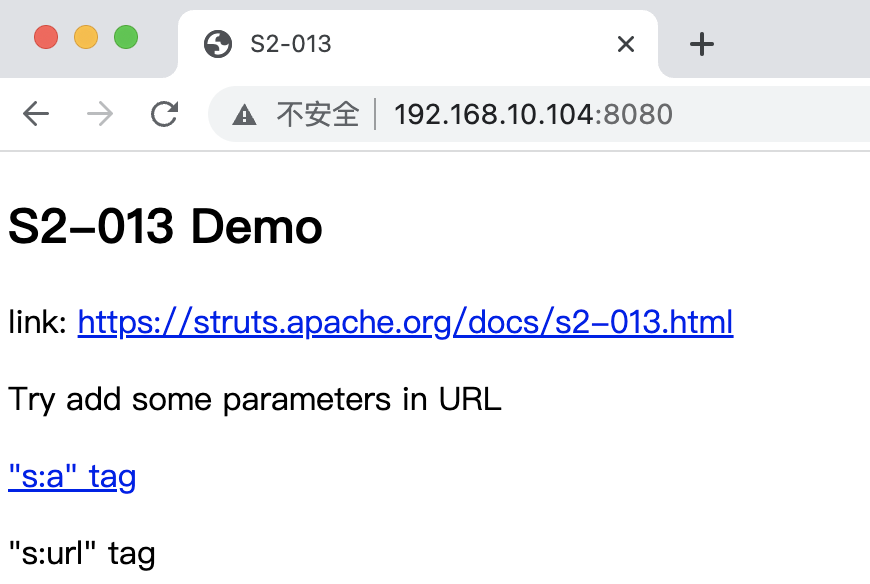

漏洞复现

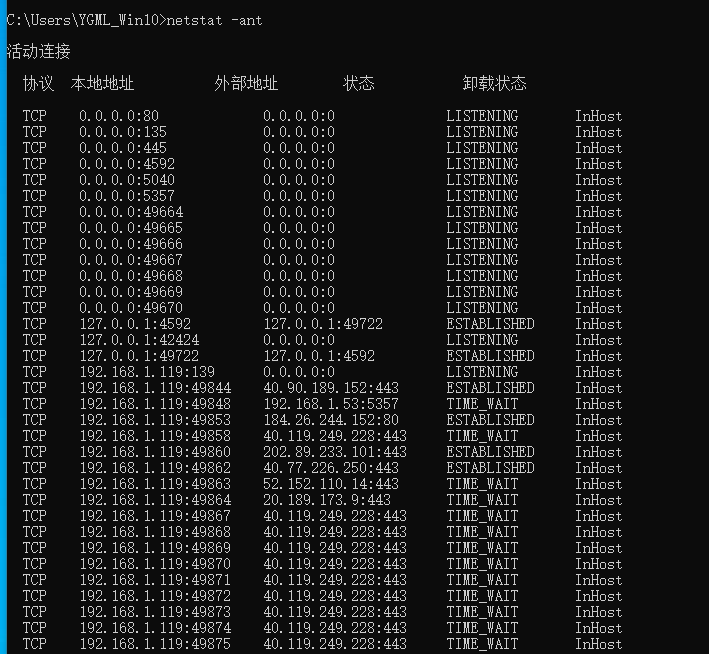

在win10中查看端口开放情况

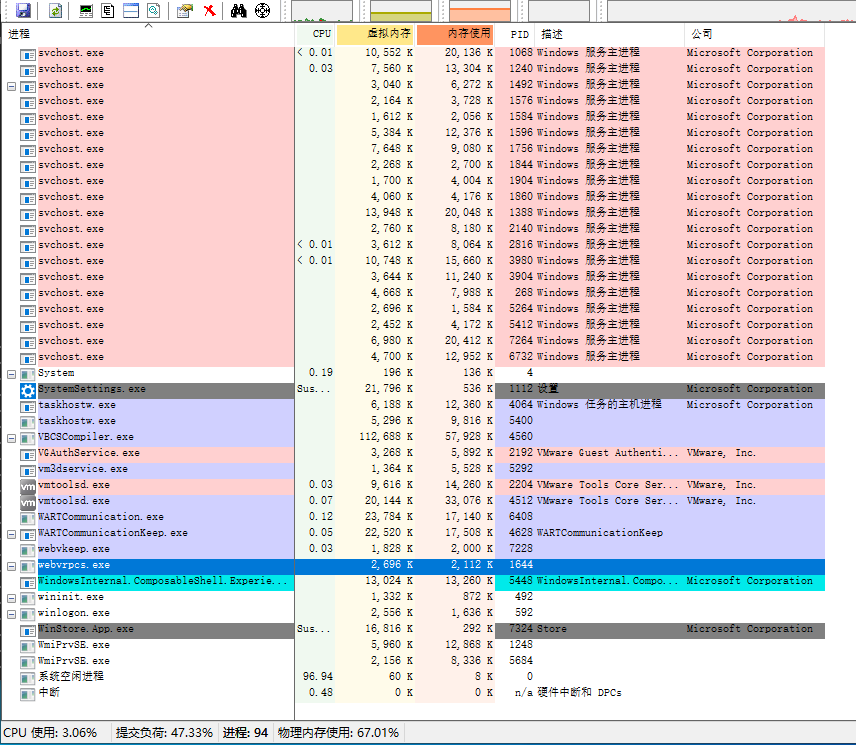

使用processexp查看进程信息

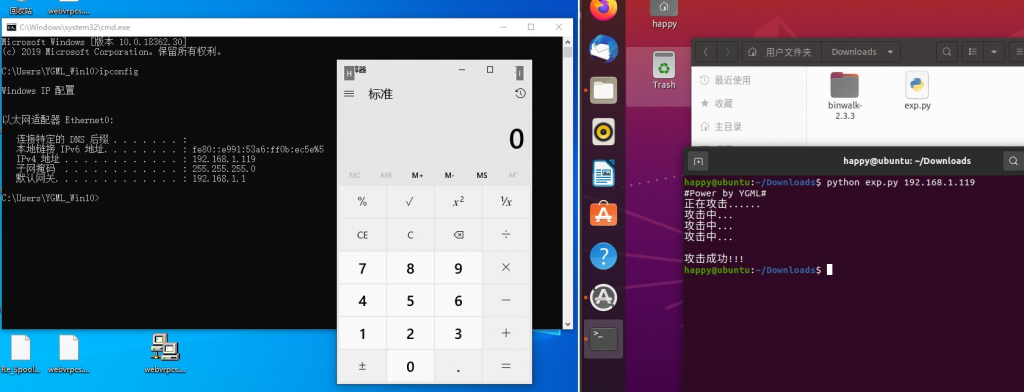

使用exp进行攻击

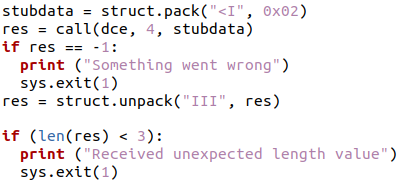

查看exp

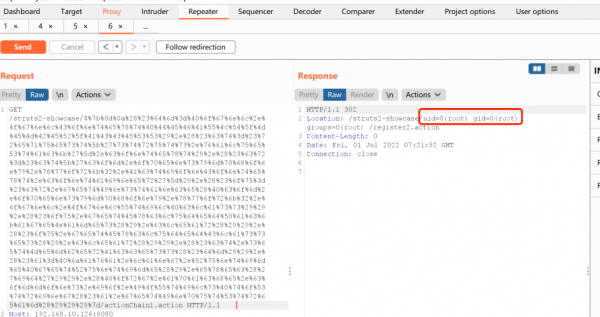

第一步:建立连接

![]()

建立Server与Client之间稳定的连接

使用IDA进行静态分析

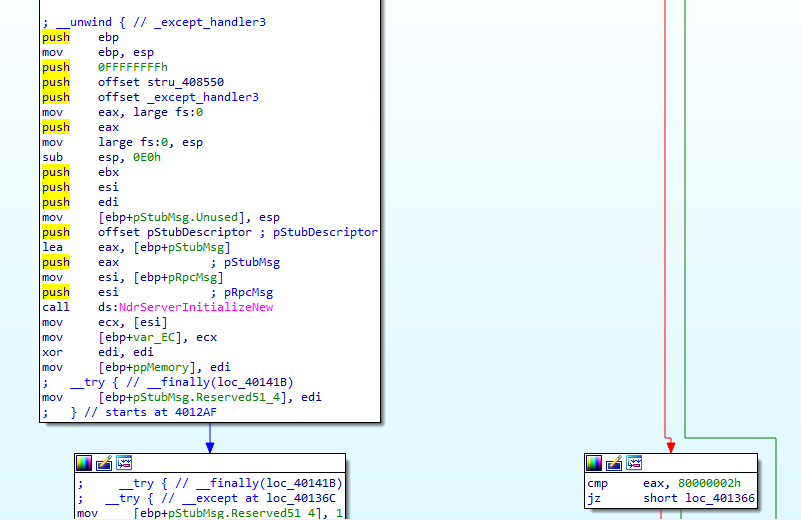

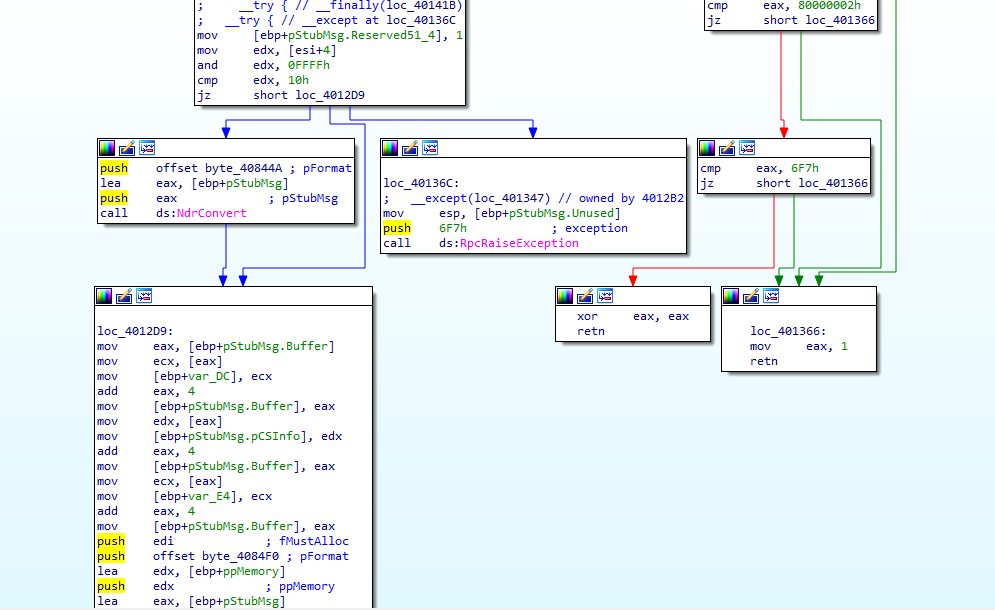

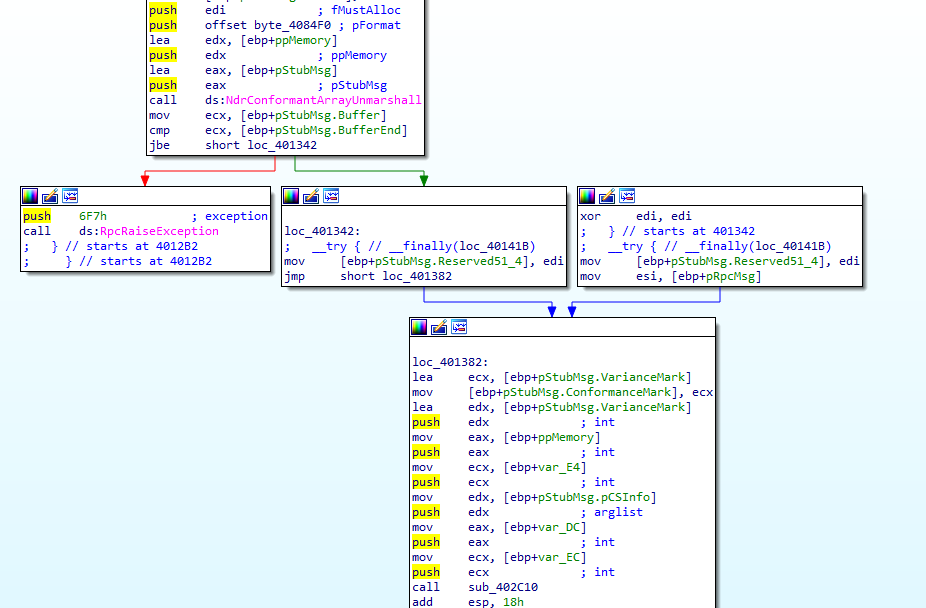

从SUB_401260入手可得到整个函数的调用顺序

1.SUB_401260

2.SUB_402C60

3.SUB_4046D0

4.drawsv.dll

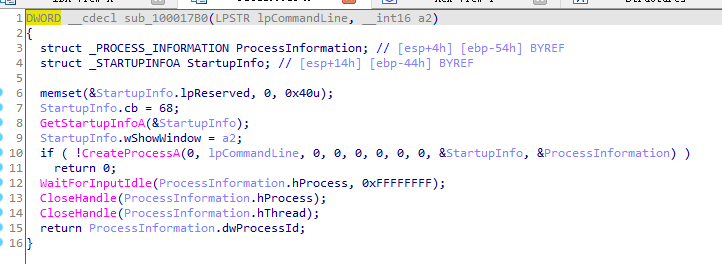

5.drawsv.dll:SUB_100017B0

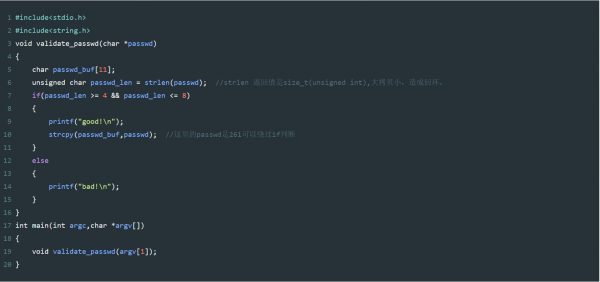

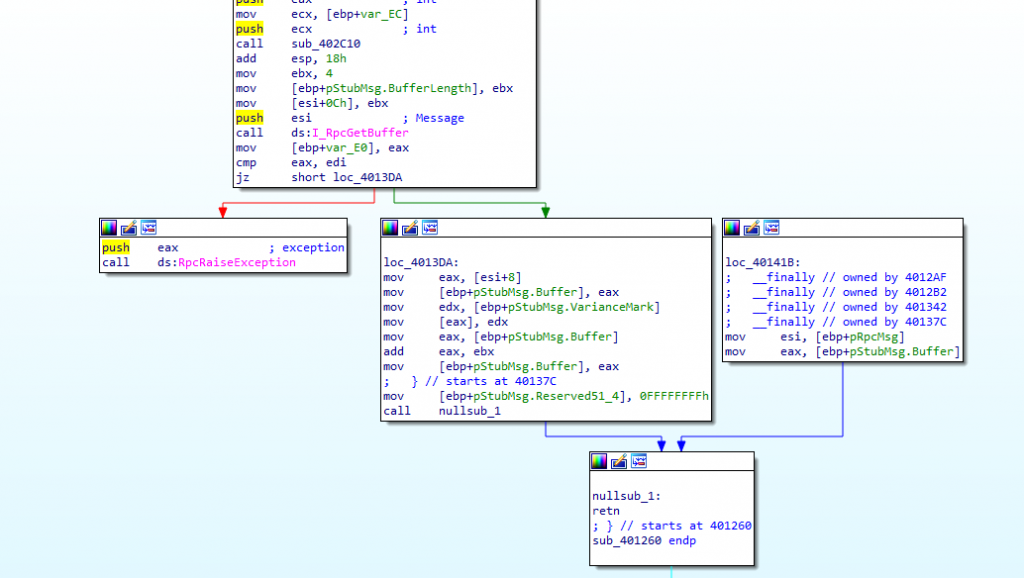

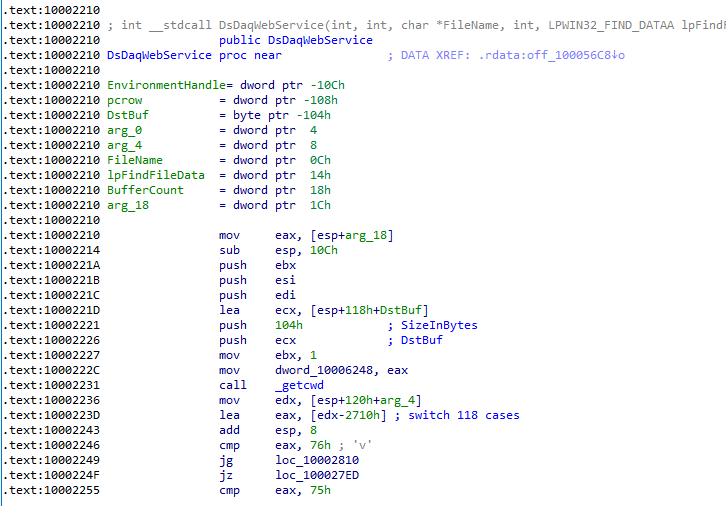

在drawsv.dll中可以看到在调用drawsv.dll的时候逻辑还是很复杂的

EDX中保存了ioctl的值,最终是由eax来决定跳入哪一个分支

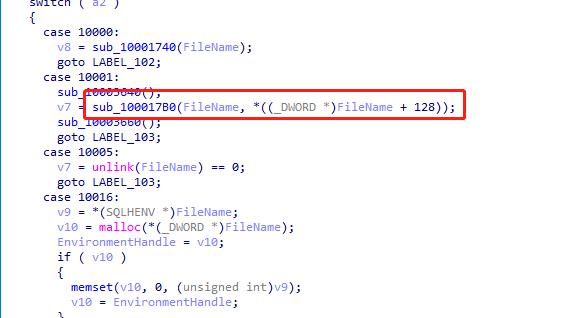

最终来到问题函数,伪代码如下所示

函数SUB_100017B0创建了一个进程。这里就是我们的一个入口点

可以在exp中直接使用他来执行命令

![]()